/ الأمن السيبراني كانضباط /

الأمن السيبراني في الشاشات الرقمية ليس ميزة تُلصَق. إنه انضباط لعشرين عاماً.

في 29 أبريل 2026، نُشر خلل منطقي في نواة Linux — لم يُكتشف لتسع سنوات — تحت اسم CVE-2026-31431 بدرجة CVSS قدرها 7.8. كل توزيعة Linux رئيسية منذ 2017 كانت متأثرة. بعد ثلاثة أيام، ناقشت ندوة AVIXA Digital Signage Power Hour SoC مقابل المشغلات الخارجية كأن الأمن السيبراني فئة من الميزات. ليس كذلك. هو انضباط إما أنك مارسته لعقدين، أو أنك على وشك اكتشافه في أسوأ وقت ممكن.

جعلت لجنة AVIXA الأمن السيبراني السؤال المركزي لعقد الشاشات الرقمية. وجعله السياق الإقليمي ملموساً.

في 5 مايو 2026، جمعت ندوة AVIXA Digital Signage Power Hour Florian Rotberg من invidis مع Eric Oliver (Poppulo)، Joe Whitesides (AVI-SPL)، وNita Odera (Blue Rhine Industries) لمناقشة شاشات System-on-Chip مقابل مشغلات الوسائط الخارجية. صيغ السؤال التقني بمصطلحات القدرة — أنظمة تشغيل مجزأة، محركات متصفح، قوة معالجة، تكامل المستشعرات. لكن خيط الأمن جرى عبر كل قسم، وبرزت ثلاث استنتاجات بوضوح كافٍ ينبغي أن يغيّر سلوك الشراء:

- بدأ مكتتبو التأمين السيبراني يرفضون الأساطيل التي تعمل بمحركات متصفح قديمة — إصدارات SoC نموذجية v50–v70 مقابل v150 حديث — لأن مسافة CVE لم تعد قابلة للدفاع.

- نموذج Joe Whitesides للثغرات متعددة الطبقات — الوصول المادي، الشبكة المحلية، صلاحيات المستخدم، نظام التشغيل — ينطبق على كل شاشة متصلة بالشبكة. SoC مقابل الخارجي ليس الرافعة الرئيسية؛ نظام التشغيل، وكادنس تحديثه، وسطح التعليمات البرمجية القابلة للتثبيت هي الرافعة.

- الواقع الإقليمي الذي رصدته Nita Odera: هجمات سيبرانية ومادية فعلية مرتبطة بصراع إقليمي، بما في ذلك تأكيد AWS لتضرّر ثلاثة مراكز بيانات بطائرات مسيّرة بنافذة استرداد قاربت ستة أشهر، إضافة إلى تفويضات نظم محلية من الحكومة وشبه الحكومة في الخليج.

بعد ثلاثة أيام، في 8 مايو، نشر invidis قطعته السوقية عن تضاعف الأسعار، تعطل سلسلة التوريد، وحقيقة أن الفئة الاقتصادية لأجهزة الشاشات الرقمية — التي كانت أصلاً متذبذبة الأمن — توقفت عن كونها اقتصادية. تتعامل المقالة المرافقة على هذا الموقع، الشاشات الرقمية لم تعد عملية شراء، أصبحت استثماراً، مع اقتصاديات هذا التغيير. تتعامل هذه المقالة مع الجانب الأمني.

CVE-2026-31431 «Copy Fail» — تسع سنوات في نواة Linux، اكتُشف في ساعة بمساعدة الذكاء الاصطناعي

في 29 أبريل 2026، نشر باحثو الأمن CVE-2026-31431، باللقب «Copy Fail»: خلل منطقي في وحدة algif_aead بنواة Linux — واجهة AF_ALG التي تُعرّض API التشفير في النواة لمساحة المستخدم. درجة CVSS: 7.8 (مرتفع). الإكسبلويت يتسع في 732 بايتاً من Python، يعدّل ملف setuid، ويعطي مستخدماً محلياً غير مميز shell بصلاحيات root. اكتُشف الخلل عبر عملية مدعومة بالذكاء الاصطناعي في نحو ساعة واحدة.

درجة CVSS (مرتفع)

في النواة الأساسية دون اكتشاف (منذ 2017)

للاكتشاف بمساعدة الذكاء الاصطناعي

توزيعات Linux الرئيسية متأثرة

المتأثرون: Ubuntu، RHEL، SUSE، Amazon Linux، Debian، Fedora، Arch — والذيل الطويل من المشتقات. إذا كان نظام إدارة المحتوى للشاشات الرقمية، أو حزمة المحتوى، أو المشغل الخارجي يعمل فوق توزيعة Linux عامة، فقد ورث أسطولك هذه الثغرة يوم وصل تصحيح النواة. تصحيحه عملية على مستوى الأسطول: تحديث النواة، إعادة تشغيل، اختبار انحدار، جدولة نافذة صيانة عبر آلاف نقاط النهاية، وقبول أن CVE التالي من هذه الفئة يُكتب الآن.

ملاحظة معمارية

SpinetiX DSOS غير قابل للاستغلال. يتطلب CVE-2026-31431 مستخدماً محلياً غير مميز قادراً على تنفيذ تعليمات برمجية أصلية — الشرط المسبق للترقي. DSOS لا يوفر هذا السطح. لا يوجد shell. لا يوجد SSH. لا يوجد تسجيل دخول تفاعلي. لا يوجد مدير حزم ولا مسار يستطيع طرف بعيد عبره إدخال تعليمات برمجية قابلة للتنفيذ. (يستخدم DSOS داخلياً معرّفات UID لخدمات Linux — لفصل الصلاحيات بين الخدمات المواجهة للشبكة — ولـControl Center بيانات اعتماد خاصة. لا يرتبط أيٌّ منهما بجلسة تسجيل دخول ولا يقبل أيٌّ منهما تعليمات برمجية بعيدة.) سطح الثغرة الذي يفترضه Copy Fail لا يوجد على برنامج ثابت مصمم لغرض للشاشات الرقمية بشكل صحيح. خلل النواة يمكن أن يكون حقيقياً تماماً وخاملاً معمارياً في وقت واحد. هذا ما يشتريه عشرون عاماً من الأمن بالتصميم.

واعتبر ما يثبته Copy Fail خارج سجل CVE الخاص به: فئة من الأخطاء قبعت في نواة Linux الأساسية لتسع سنوات، يستخدمها عشرات الملايين من الأنظمة، واكتُشفت في ساعة بمجرد توجيه ذكاء اصطناعي إلى الزاوية الصحيحة من النواة. الخطأ التالي عمره تسع سنوات موجود بالفعل هناك. الأمن السيبراني هدف متحرك. الدفاع الدائم الوحيد هو بنية لا تترك للهدف المتحرك أي مكان للهبوط.

تقييم أثر DSOS — ثغرتان، بنية واحدة

تتابع ميديا لا فيستا كل ثغرة CVE في نواة Linux ذات وصول محتمل إلى الأسطول المنشور. بالنسبة للإفصاحَين الجاريَين — CVE-2026-31431 «Copy Fail» وCVE-2026-43284 «Dirty Frag» — أكّدت هندسة SpinetiX تحليل الأثر، ولا يمكن استغلال أيٍّ منهما على أسطول DSOS منشور بشكل صحيح. السبب ليس صدفة؛ هو بنية البرنامج الثابت. وسّع كل صف للوصول إلى التحليل الهندسي، وخطوط العتاد المتأثرة، ووضع التصحيح.

CVE-2026-31431 Copy Fail — خلل AF_ALG في النواة، خامل معمارياً على DSOS

الأجهزة المتأثرة تقنياً

كل عتاد DSOS باستثناء HMP3xx وDiVA

وحدة النواة الضعيفة موجودة في البرنامج الثابت على تلك الموديلات؛ تُدمَج النواة المُصحَّحة في الإصدار الثانوي التالي من البرنامج الثابت.

قابلية الاستغلال عملياً

غير حرجة — لا مسار تنفيذ محلي قابل للاستخدام

Copy Fail ترقية صلاحيات محلية. تتطلب أن يكون المهاجم يشغّل تعليمات برمجية أصلية على المشغل أصلاً. لا يكشف DSOS shell، ولا SSH، ولا تسجيل دخول تفاعلي، ولا برامج قابلة للتثبيت — لذا فإن الشرط المسبق غائب بنيوياً. (توجد معرّفات UID داخلية لخدمات Linux وبيانات اعتماد Control Center، لكن لا يرتبط أيٌّ منها بسطح تنفيذ عن بُعد.)

أين يربطها المهاجم عادةً. Copy Fail بدائية ترقية صلاحيات؛ ليكون لها أثر، يجب أن تُقرَن بثغرة تنفيذ تعليمات برمجية عن بُعد تمنح المهاجم تنفيذاً محلياً أولاً. على توزيعة Linux عامة، يمر خط RCE هذا عبر الخدمات، أو مديري الحزم، أو الخدمات المثبَّتة، أو المتصفحات. على DSOS، الأسطح الواقعية للحقن هي محرّكا JavaScript اللذان يشغّلان المحتوى: V8 داخل محرك HTML (إطار Chromium المضمَّن — CEF)، ومحرك JavaScript في محرك SVG (حيث تعمل تعليمات JavaScript الخاصة بمشاريع Elementi). بحسب نموذج توزيع المحتوى يمكن أن يتعرّض أيٌّ منهما لـJavaScript غير موثوق. لا يستطيع أيٌّ من المحرّكين الوصول إلى واجهة AF_ALG في النواة التي يستغلّها الإكسبلويت، ولا تمرّ عمليات التشفير الأساسية التي يستخدمها DSOS عبر واجهة تشفير النواة. Chromium نفسه وV8 وBoringSSL غير متأثرين. لذا تنقطع السلسلة قبل أن تبدأ.

كادنس المعالجة. تُدمَج النواة المُصحَّحة في الإصدار الثانوي التالي من برنامج DSOS الثابت عبر الموديلات المتأثرة. ولأن الأسطول غير قابل للاستغلال في الأثناء، يجري هذا كدورة إصدار اعتيادية لا كطرح طارئ — وهو وضع التصحيح الذي صُمِّمت بنية «الأمن بالتصميم» لتسمح به.

CVE-2026-43284 Dirty Frag — وحدات النواة الضعيفة غير مُجمَّعة في DSOS أصلاً

أثر DSOS

غير متأثر — مسار التعليمات البرمجية غير موجود

وحدات النواة التي تحمل خلل Dirty Frag ليست جزءاً من بنية نواة DSOS. تعليمات برمجية ضعيفة غير موجودة على الجهاز لا يمكن استغلالها على الجهاز.

لماذا تهم بنية نواة دنيا. توزيعة Linux عامة تُجمِّع عشرات الوحدات حتى يستطيع أي مضيف استخدام أي جهاز أو نظام ملفات لاحقاً. برنامج ثابت مصمم لغرض الشاشات الرقمية يُجمِّع فقط ما يحتاجه المشغل فعلياً لتشغيل لافتاته. هذا القرار المعماري الواحد — المُتخذ قبل عشرين عاماً والمحافَظ عليه إصداراً تلو الآخر — هو السبب في أن Dirty Frag يكلّف عمليات النشر القائمة على DSOS صفر عملية تصحيح. وهو أيضاً السبب في أن ذيلاً طويلاً من ثغرات نواة Linux التي تظهر في وحدات لا تشملها DSOS تكون غير قابلة للتطبيق بصمت.

وضع التصحيح. لأن التعليمات البرمجية الضعيفة غائبة لا مُخفَّفة، فلا شيء يُشحَن. فِرَق المشتريات والأمن التي تطرح سؤال CVE المعياري («هل أنتم مُصحَّحون بعد؟») يمكنها تسجيل هذا الإفصاح بوصفه غير قابل للتطبيق معمارياً على أسطولها القائم على SpinetiX.

المصدر: ويكي دعم SpinetiX — ثغرتا Linux Copy Fail وDirty Frag. تحقّق منه ميديا لا فيستا مقابل الأسطول المنشور. حين تنشر SpinetiX إعلان CVE ذا صلة بـDSOS، يُعكَس تحليل الأثر هنا.

الافتراض الخفي في «SoC مقابل المشغل الخارجي»

أطّرت AVIXA Power Hour خيار المشتري كثنائي: مشغل System-on-Chip المدمج في الشاشة التجارية (الآن نحو 7 من 10 شاشات لافتات منشورة عالمياً)، أو مشغل وسائط خارجي يعمل بنظام تشغيل عام — مشتق من Linux أو Windows أو Chrome OS. التأطير ناقص بالشكل الأكثر أهمية للأمن.

كلا جانبي الثنائي يتقاسمان خاصية: يعملان بأنظمة تشغيل عامة وراء قشرة شاشة رقمية. شاشات SoC تشحن Tizen أو webOS أو واحدة من متغيّرات Android. المشغلات الخارجية العامة تعمل بمشتقات Linux العامة، Windows IoT، أو Chrome OS. كل واحد يرث خط CVE الكامل لمنصته الأساسية — بما في ذلك، للأجهزة المعتمدة على Linux في 2026، ثغرة Copy Fail المنشورة حديثاً.

الخيار الثالث، المفقود من ذلك الثنائي، هو مشغل آمن مصمم لغرض على برنامج ثابت متين: SpinetiX DSOS على عتاد SpinetiX الصناعي. هذا هو الخيار الذي يحمل الفضائل المعمارية لـSoC — استهلاك طاقة منخفض، تعرّض ذاكرة منخفض، سطح هجوم مركّز — دون أن يرث قيود SoC. لا يوجد نظام تشغيل مجزأ لتتبعه. لا يوجد محرك متصفح يصبح قديماً. لا يوجد تراكم تصحيحات يُقاس بالسنوات. لا توجد بيئة تشغيل عامة تستضيف إكسبلويت.

هذا الخيار ليس جديداً. كان الخيار منذ 2007. لحقت مناقشة السوق أخيراً بمواصفة شحنتها SpinetiX لعقدين.

الخيار أ

SoC المدمج في الشاشة

- ✓ التركيب الأنظف، أقل BOM

- ✓ استهلاك طاقة منخفض

- ✗ نظام تشغيل مجزأ (Tizen / webOS / متغيّرات Android)

- ✗ محركات متصفح غالباً عالقة عند v50–v70

- ✗ كادنس التحديث ~24 شهراً — «غير مقبول» وفق لجنة AVIXA

- ✗ التأمين السيبراني بدأ يرفض

الخيار ب

مشغل خارجي عام

- ✓ معالج/رسوميات أكثر من SoC

- ✓ دعم أفضل لجدران الفيديو والتخطيطات المعقدة

- ✗ يرث سطح CVE الكامل لنظام التشغيل الأساسي

- ✗ ثغرات Linux/Windows مثل Copy Fail تهبط هنا

- ✗ حزمة المحتوى المعتمدة على المتصفح تحمل خط CVE لـChromium

- ✗ عمليات التصحيح تتطلب إعادة تشغيل على مستوى الأسطول

الخيار ج — الخيار الثالث

برنامج ثابت مصمم لغرض

- ✓ بلا shell، بلا SSH، بلا برامج قابلة للتثبيت

- ✓ بلا أساس محرك متصفح يصبح قديماً

- ✓ حزمة تشفيرية متينة بكادنس تحديث تعاقدي

- ✓ عتاد صناعي، أعطال أقل من 1% خلال 10 سنوات

- ✓ محتوى محلي أولاً — يعمل دون سحابة

- ✓ سجل لعقدين. SpinetiX DSOS، منذ 2007.

ما يشتريه فعلاً عشرون عاماً من الانضباط

«الأمن بالتصميم» الآن عبارة على كل بروشور. الاختبار الصادق هو ما تسلّمه البنية تحت الضغط — حين تهبط CVE، حين يدقق مكتتب، حين يطلب منظم دليلاً، حين تنطفئ السحابة. خمسة أشياء، كل منها رد مباشر على بيئة تهديد 2026.

حزمة تشفيرية حالية — تجتاز الاكتتاب اليوم

لم يعد مكتتبو التأمين السيبراني يعاملون عمر محرك المتصفح كأمر تجميلي. أفادت لجنة AVIXA أن الأساطيل التي تعمل بـChromium v50–v70 بدأت تفشل في فحوصات الاكتتاب مقابل المحركات الحديثة من فئة v150. المعالجة ليست تصحيحاً — هذه المحركات غالباً غير قابلة للتصحيح في مكانها — بل تغيير منصة. SpinetiX DSOS لا يعتمد على محرك متصفح في وضعه الأمني. السطح التشفيري جزء من البرنامج الثابت، بكادنس تصحيح تعاقدي، موقّع عند المورّد. لا يوجد فئة من رفض المكتتب تنطبق على «محرك متصفحك قديم جداً»، لأنه لا يوجد محرك متصفح مكشوف.

كادنس تصحيح يُقاس بالأسابيع لا بالسنوات

وصفت AVIXA Power Hour دورات تحديث SoC للشاشات الرقمية كل 24 شهراً بأنها «غير مقبولة» — وأشادت بدفع Microsoft عبر MDAP نحو تصحيحات أمن Android ربع سنوية إلزامية كمعيار جديد. شحنت SpinetiX على كادنس أسرع من ذلك طوال تاريخ المنصة بأكمله. دورة حياة برامج DSOS الثابتة تعاقدية، موقّعة، ومُتتبَّعة عبر أجيال عتاد متوافقة. حين تهبط إفصاحات من فئة Copy Fail، استجابة الأسطول ليست عملية جدولة لأسابيع عبر آلاف نقاط النهاية — بل طرح برنامج ثابت متحكَّم به بـSLA معروف. هكذا يبدو «الانضباط» تشغيلياً.

بنية تستمر دون السحابة

كانت مساهمة Nita Odera في اللجنة ملموسة: أنتج الصراع الإقليمي هجمات حقيقية، بما في ذلك تأكيد AWS لتضرّر ثلاثة مراكز بيانات بطائرات مسيّرة بنافذة استرداد قاربت ستة أشهر. أساطيل الشاشات الرقمية السحابية عبر الصناعات المتأثرة انطفأت. مشغلات SpinetiX تخزّن كل المحتوى محلياً وتقبل تجاوزات محتوى الطوارئ عبر LAN حتى عند انقطاع الـWAN — انظر حين تحترق السحابة: الشاشات الرقمية بانعدام الثقة للحجة المعمارية الكاملة. للنشر في الشرق الأوسط، هذا ليس نظرياً. حدث AWS كان في 2026 — حديث بما يكفي لأن معظم تجديدات التأمين لا تزال تُعاد تسعيرها بناءً عليه.

سجلات تدقيق وRBAC و802.1X وسلوك واعٍ بـVLAN — مصمّم في، لا مُلصَق

الطبقات الخمس لبنية أمن SpinetiX — مشروحة بالتفصيل على /security/ — متكاملة، لا متسلسلة. الهوية، النقل، المحتوى، نظام التشغيل، والتدقيق مصمّمة كبنية واحدة، لا مجمّعة من قطع جاهزة. حين يطلب تدقيق أمن سيبراني دليلاً — منظم تحت قانون حماية البيانات الإماراتي، مكتتب تأمين سيبراني، CISO داخلي يربط ضوابط ISO 27001 — توجد المصنوعات بالفعل، موقّعة ومؤرّخة. لا تحتاج إلى تجميعها من تكوين بأثر رجعي.

عتاد لا يتغيّر بشكل غير متوقع

مصنّعو SoC وشاشات SoC ذوو العلامات التجارية المسجلة بأسماء غيرهم يبدّلون عائلات السيليكون في دورات ربع سنوية. «علبة Android للإشارات الرقمية للمؤسسات» التي اشتريتها العام الماضي غالباً لوحة أم مختلفة، بشريحة مختلفة، خلف نفس اسم النموذج اليوم. من زاوية هندسة الأمن، هذا غير محتمل: كل تغيير سيليكون حدث إعادة تحقق. شحنت SpinetiX أربعة أجيال متوافقة من العتاد على مدار ثمانية عشر عاماً؛ سطح الأمن موثق ومستقر. المورّد يعرف ما في الصندوق لأن المورّد حدّد، وصنع، وأصدر شهادة بما في الصندوق.

الذكاء الاصطناعي في الشاشات الرقمية: قابل للتبديل، مُحتوى — لا التزام مدمج

كانت لجنة AVIXA مباشرة أيضاً بشأن الذكاء الاصطناعي. أكد Eric Oliver من Poppulo شهادة ISO 42001 لأعمال الذكاء الاصطناعي لديهم — أول CMS لافتات يحملها — ووصف تحوّل السوق بعيداً عن النماذج الكبيرة العامة نحو نماذج لغوية صغيرة آمنة للعلامة التجارية تعمل تحت أنماط Bring-Your-Own-AI وعزل خوادم MCP. كان مطلب العميل واضحاً: يجب أن يكون الذكاء الاصطناعي قابلاً للتبديل تشغيلاً وإيقافاً، والمؤسسات التي لها حزمة ذكاء اصطناعي معتمدة خاصة بها ترفض الذكاء الاصطناعي المدمج غير القابل للتحكم على شاشاتها.

هذا النمط يطابق الفصل المعماري لـSpinetiX أصلاً. المشغل يعمل ببرنامج ثابت متين. تكاملات الذكاء الاصطناعي صريحة وتحدث في طبقة تأليف المحتوى (Elementi، Arya، HUB، أتمتة جانب العميل) بدلاً من أن تُخبز في البرنامج الثابت. التدقيق نفسه الذي يفشّل Chromium القديم يفشّل أيضاً الذكاء الاصطناعي المدمج غير المتحكَّم به؛ تجتاز SpinetiX كليهما، لأن البنية كانت دائماً ذات طبقات.

ملاحظة جانبية للجنة جديرة بالاقتباس: «الصور الجميلة» المولّدة بالذكاء الاصطناعي يكتشفها الجمهور الأصغر سناً بشكل متزايد على أنها غير أصيلة، وتضرّ بثقة العلامة التجارية حين تكون كذلك. لا تستطيع طبقة الشاشات وحدها حلّ أصالة المحتوى، لكنها تستطيع ضمان أن تبقى أدوات التأليف في أيدي بشر يمتلكون صوت العلامة التجارية. محرّك المحتوى المدفوع بالبيانات في SpinetiX مع 250 منشئ ودجت مبني للمحتوى البشري الرئادة مع مساعدة ذكاء اصطناعي مُطبَّقة بشكل انتقائي، لا للقوالب التلقائية.

الامتثال طبقة أمن

قانون دبي رقم (2) لسنة 2026 — حالة الاختبار

الأمن السيبراني ذو طبقات. والامتثال كذلك. قانون دبي رقم (2) لسنة 2026، النافذ من يونيو 2026، يُلزم كل منشأة تجارية في دبي بتشغيل لافتات سلامة طارئة تُطلَق خلال ثوانٍ، باللغتين العربية والإنجليزية، مع مسارات إخلاء خاصة بكل موقع — حتى عند انقطاع الإنترنت. تصل الغرامات إلى 2 مليون درهم لكل حدث عدم امتثال.

اقرأ المتطلبات كمواصفة أمنية وستصطف بدقة مع الانضباط الذي تتحدث عنه هذه المقالة. محتوى محلي أولاً (مرونة). تجاوزات طوارئ مُحفَّزة بـAPI (تكامل متحكَّم به). عرض متعدد اللغات أصلي (لا توجد إضافات طرف ثالث للفشل-المفتوح). برنامج ثابت موقّع (هوية قابلة للتدقيق). دعم Tier-1 إقليمي (محاسبة معينة بالاسم). يعامل القانون الشاشات الرقمية كبنية تحتية حرجة ويسعّر نمط الفشل وفق ذلك. حزمة SoC اقتصادية بمحرك متصفح قديم ومورّد يحدّث مرتين في العقد لا تستطيع اجتيازه. حجة الأمن السيبراني وحجة الامتثال تتقاربان على نفس البنية.

التعليم والرعاية الصحية والبنوك والنقل تحمل تفويضات قطاعية موازية خاصة بها. رقم 2 مليون درهم ملموس؛ النمط الأوسع هو أرضية تنظيمية ترتفع تحت كل منشأة منظمة.

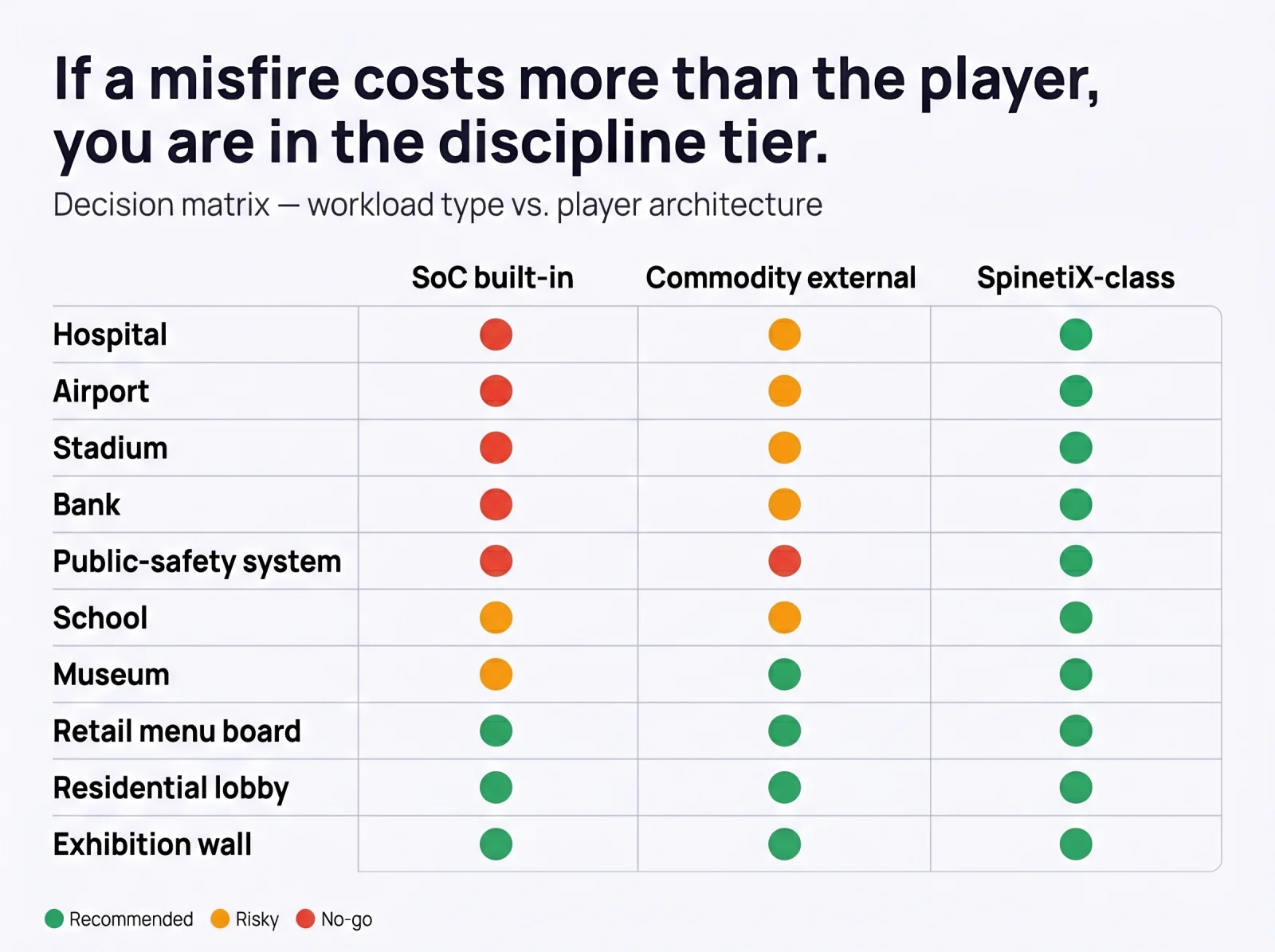

حيث يكون SoC مناسباً، بصدق

هذه المقالة ليست ضد SoC. SoC هو خيار اقتصادي منطقي تماماً للنشر منخفض المخاطر حيث يكلف الفشل استرداداً أو مكالمة خدمة عملاء: ردهات المجتمعات السكنية، شاشات قوائم البيع بالتجزئة البسيطة، شاشات الترحيب الداخلية للشركات، جدران المعارض المرتبطة بحدث واحد. ننشر SoC أنفسنا حيث يبرر استخدامه ذلك.

خط الفصل هو تكلفة الفشل. بمجرد أن تحمل الشاشة التزاماً تنظيمياً، أو دوراً للسلامة الحياتية، أو سياق اتخاذ قرار مالي، أو تجربة عميل مرتبطة بالسمعة، يجب أن تتطابق البنية مع العاقبة. هذا هو الخط الذي دارت حوله لجنة AVIXA. قاعدة القرار أدناه تجعله صريحاً.

لا «اشترِ ثم اختفِ» — خاصة في الأمن السيبراني

الأمن السيبراني ليس عملية شراء لمرة واحدة. هو هدف متحرك. CVE-2026-31431 يثبت ذلك بخلل عمره تسع سنوات في نواة Linux الأساسية، اكتُشف في ساعة بمساعدة الذكاء الاصطناعي، بدرجة CVSS قدرها 7.8. الخطأ التالي من تلك الفئة يُكتب الآن.

مورّد وشريك إقليمي يختفيان بعد إغلاق أمر الشراء يتركان العميل يتتبع ذلك الهدف المتحرك وحده. هذا لا يعمل. تحتاج البنية بفئة الاستثمار في 2026 إلى نموذج تشغيلي بفئة الاستثمار خلفها: كادنس تصحيح تعاقدي، مهندسون معينون بالاسم في المنطقة، أكاديمية تدرّب طاقم المشغّل، دعم تكامل للتغييرات التنظيمية، وسلسلة محاسبة تنجو من دوران الموظفين على أي جانب.

أدارت ميديا لا فيستا هذا النموذج كموزّع رئيسي إقليمي لـSpinetiX منذ 2007 — دعم Tier-1 وTier-2 وTier-3 عبر 18+ من دول الشرق الأوسط ورابطة الدول المستقلة، ME Academy لتدريب وشهادة الشركاء، ونطاق تشغيلي مكوّن من 14 خدمة من ما قبل البيع إلى نهاية العمر. الأمن السيبراني ليس منتجاً نبيعه فوق ذلك. هو الانضباط الذي يحدث داخله بقية العمل.

حين تقرّر الاستثمار، استثمر مع الشريك الذي بنى الانضباط قبل أن يطلبه التنظيم

Copy Fail لن يكون آخر خطأ عمره تسع سنوات يكتشفه ذكاء اصطناعي في ساعة. خطابات رفض التأمين السيبراني لن تتوقف عن الهبوط على مكاتب المشتريات. قانون دبي رقم (2) لسنة 2026 سيتبعه أنظمة أخرى في منشآت منظمة أخرى. بيئة التهديد تتحرك — وتتحرك في اتجاه واحد.

السوق الآن يطلب، بصوت عال، ما شحنته SpinetiX بهدوء لعشرين عاماً: برنامج ثابت متين، بلا سطح هجوم عام، كادنس تصحيح متحكَّم به، محاسبة إقليمية، أدلة امتثال جاهزة للتدقيق. لسنا مضطرين إلى اللحاق. نحن مضطرون فقط إلى التأكد من أنك لست كذلك.

إذا كنت تلتزم بأموال حقيقية لنشر شاشات رقمية في 2026 — وبعد تضاعف الأسعار، كل نشر يلتزم بأموال حقيقية — فيجب أن تتطابق البنية والشريك مع بيئة التهديد. انضباط الأمن السيبراني ليس سطر ميزة على عطاء. هو الشرط المسبق للحوار.

الأسئلة المتكررة

ما هو CVE-2026-31431 «Copy Fail» ولماذا يهم الشاشات الرقمية؟ +

وماذا عن CVE-2026-43284 «Dirty Frag» — هل DSOS متأثر؟ +

أليس «الأمن بالتصميم» مجرد لغة تسويقية؟ +

ماذا قالت Nita Odera في AVIXA Power Hour عن المخاطر السيبرانية في الشرق الأوسط؟ +

لماذا يرفض مكتتبو التأمين السيبراني الأساطيل ذات المتصفحات القديمة؟ +

ما هو نقاش SoC مقابل المشغل الخارجي، وما هو الخيار الثالث؟ +

كيف يرتبط هذا بقانون دبي رقم (2) لسنة 2026؟ +

إذا كان SoC مناسباً لبعض حالات الاستخدام، فمتى يكون الخيار الصحيح؟ +

المصادر المُستشهد بها في هذه المقالة

- AVIXA — Digital Signage Power Hour: «تحسين الشاشات الرقمية — مشغلات الوسائط مقابل التطبيقات المدمجة»، 5 مايو 2026. اللجنة: Florian Rotberg (invidis، مضيف)، Eric Oliver (Poppulo)، Joe Whitesides (AVI-SPL)، Nita Odera (Blue Rhine Industries). شاهد على avixa.org ←

- invidis Consulting — Florian Rotberg، «أسعار مشغلات الوسائط: كيف تضرب الجيوسياسة والذكاء الاصطناعي عتاد الشاشات الرقمية»، 8 مايو 2026. اقرأ على invidis.com ←

- Microsoft Security Blog — «CVE-2026-31431: Copy Fail vulnerability enables Linux root privilege escalation across cloud environments»، 1 مايو 2026. إعلان Microsoft ←

- CERT-EU — «High Vulnerability in the Linux Kernel (Copy Fail)»، إعلان 2026-005. إعلان CERT-EU ←

- Ubuntu / Canonical — «Fixes available for CVE-2026-31431 (Copy Fail) Linux Kernel Local Privilege Escalation Vulnerability». إعلان Ubuntu ←

الخطوة التالية

دقّق أسطول شاشاتك الرقمية مقابل بيئة تهديد 2026.

نقدم مراجعة معمارية وأمنية مجانية للأساطيل المنظمة والحرجة: قراءة في مكالمة واحدة للأسطول الحالي، تسجيل تعرّض CVE مقابل تبعيات نظام التشغيل العام، فحص رسم الامتثال مقابل قانون حماية البيانات الإماراتي PDPL وECC للهيئة الوطنية للأمن السيبراني وISO 27001 وقانون دبي رقم (2) لسنة 2026، ومذكرة مكتوبة بما يلزم تغييره لجعل النشر جاهزاً للتدقيق.

مقالات ذات صلة

الشاشات الرقمية لم تعد عملية شراء. أصبحت استثماراً.

حين تحترق السحابة: الشاشات الرقمية بانعدام الثقة

بنية أمن SpinetiX — خمس طبقات دفاع

قانون دبي رقم (2) لسنة 2026 × SpinetiX

البنية التحتية الإعلامية الحرجة

أو ارجع إلى مركز المعرفة للمكتبة الكاملة من إرشادات البنية والأمن والعمليات.